Tạo tài khoản AWS và tìm hiểu AWS Organizations

Chào mọi người, để bắt đầu làm việc với AWS thì hôm nay mình sẽ hướng dẫn tạo tài khoản aws và tìm hiểu AWS Organizations nhé!

Tạo tài khoản AWS

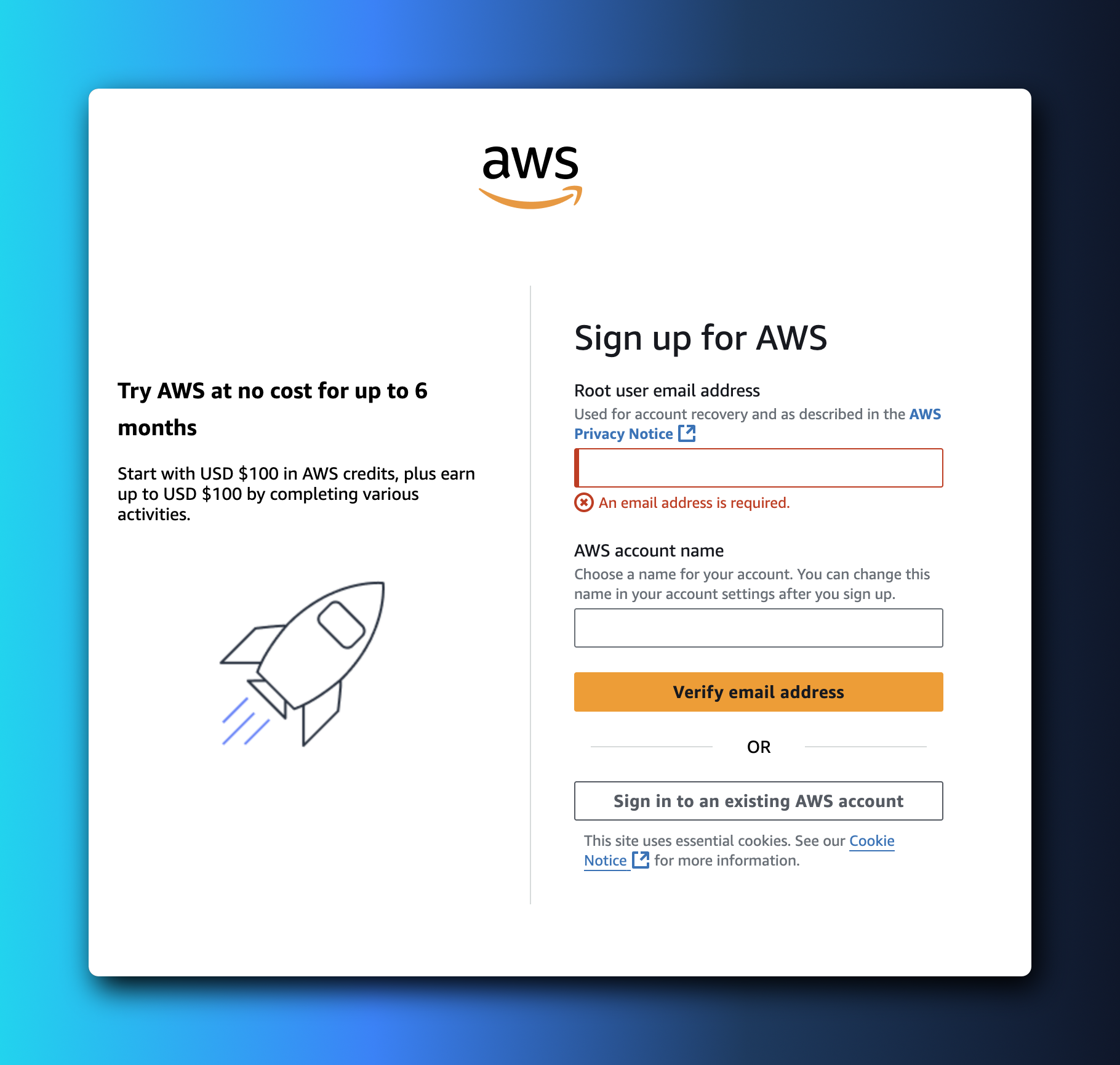

Để tạo 1 tài khoản AWS, bạn truy cập vào trang đăng ký https://signin.aws.amazon.com/signup?request_type=register sau đó nhập các thông tin: email, tên tài khoản, và phương thức thanh toán. Sau đó bạn verify qua email là có thể đăng ký thành công 1 tài khoản gọi là Root User.

Root User có toàn quyền với tài khoản: truy cập mọi dịch vụ và tài nguyên, và không bị hạn chế bởi bất kỳ IAM User nào. (IAM User sẽ được chia sẻ ở bài tiếp theo)

Vì vậy, không nên dùng Root User thường xuyên. Chỉ dùng Root User cho các tác vụ quản trị cao nhất để tránh rủi ro bảo mật.

Khuyến nghị:

Dùng Root User để tạo một IAM User có quyền AdministratorAccess, sau đó đăng nhập bằng IAM User admin này để quản lý và làm việc hằng ngày.

AWS Organizations

Thông thường 1 công ty sẽ có nhiều tài khoản AWS để quản lý hệ thống cũng như nhiều dự án khác nhau. Tuy nhiên khi số lượng tài khoản nhiều, dự án nhiều sẽ có nhiều vấn đề:

Quản lý quyền truy cập

Bảo mật

Kiểm soát chi phí

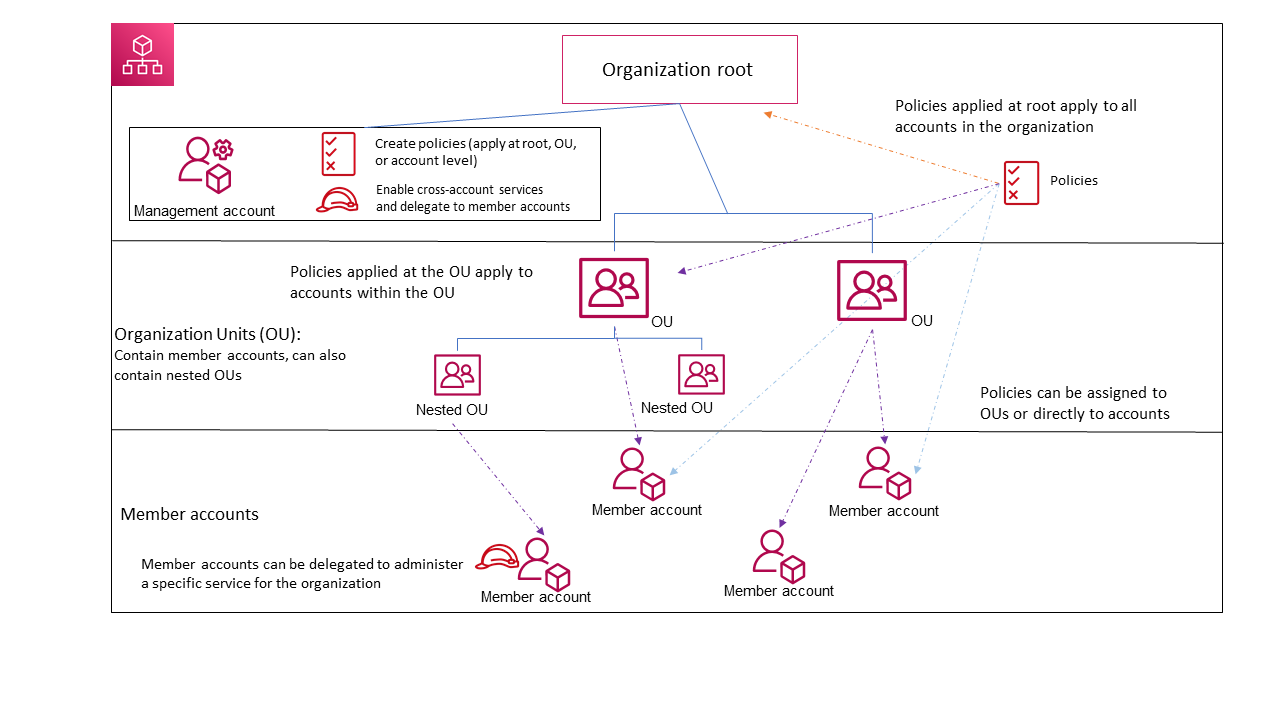

Đây là lúc AWS Organizations trở nên hữu ích. AWS Organizations cho phép quản lý nhiều tài khoản AWS tập trung, với cấu trúc phân cấp giống hình cây.

Management Account (Tài khoản quản lý)

Đây là tài khoản trung tâm của Organizations.

Nó có nhiệm vụ:

Quản lý toàn bộ Member Account

Thiết lập chính sách và quyền

Tổng hợp chi phí thanh toán

Tất cả chi phí phát sinh từ các tài khoản thành viên sẽ được tổng hợp và thanh toán qua tài khoản này.

Member Account (Tài khoản thành viên)

Member Account có thể:

Được tạo trực tiếp trong Organizations

Hoặc là tài khoản AWS có sẵn được mời tham gia

Mỗi Member Account vẫn có:

IAM User

IAM Role

Tài nguyên AWS riêng

Tuy nhiên, quyền của chúng sẽ bị giới hạn bởi Organizations.

Một điểm cần lưu ý:

Một tài khoản AWS chỉ có thể tham gia tối đa một Organization tại một thời điểm.

Nếu muốn tham gia Organization khác, tài khoản đó phải rời Organization hiện tại trước.

Organizational Unit (OU)

Organizational Unit (OU) là các nhóm tài khoản trong Organizations, dùng để tổ chức tài khoản theo cấu trúc phân cấp.

Một OU có thể chứa:

nhiều Member Account

các OU con

Cao nhất trong hệ thống OU là Root OU, nơi chứa toàn bộ tài khoản và OU của tổ chức.

Lưu ý quan trọng:

Root OU không phải Root User.

Root OU chỉ là một nhóm tài khoản cấp cao nhất

Nó không có quyền đặc biệt

Quyền cao nhất trong Organizations luôn thuộc về Management Account.

SCP (Service Control Policy)

Service Control Policy (SCP) là policy dùng để giới hạn quyền của các tài khoản trong Organizations.

Một điều rất quan trọng:

SCP không cấp quyền — nó chỉ giới hạn quyền.

Ví dụ:

Nếu một SCP chặn dịch vụ S3, thì:

Tất cả tài khoản trong OU đó

Không thể sử dụng S3

Ngay cả khi IAM User hoặc IAM Role được cấp quyền S3.

Root User có bị SCP giới hạn không?

Ở phần trước chúng ta đã nói rằng Root User có toàn quyền trong tài khoản AWS.

Vậy điều này có mâu thuẫn với SCP không?

Không.

Root User không bị giới hạn bên trong tài khoản AWS

Nhưng khi tài khoản đó tham gia Organizations, những gì tài khoản đó được phép làm vẫn bị giới hạn bởi SCP

Ngoại lệ duy nhất là Management Account, vì SCP không ảnh hưởng đến tài khoản quản lý.

Lợi ích của OU và SCP

OU giúp quản lý quyền hiệu quả hơn.

Thay vì áp dụng SCP cho từng tài khoản, bạn có thể:

áp dụng một lần cho OU

tất cả tài khoản bên trong sẽ tự động kế thừa

Các OU con sẽ kế thừa SCP từ OU cha, nên quyền truy cập sẽ bị giới hạn dần theo cấu trúc phân cấp.

Ví dụ:

└── OU 1

└── OU 1.1

OU 1.1 sẽ kế thừa:

SCP của Root OU

SCP của OU 1

SCP riêng của OU 1.1

Chú ý:

Management Account có thể nằm trong bất kỳ OU nào, nhưng SCP của OU đó sẽ không ảnh hưởng đến nó.